Las tecnologías avanzadas son buenas para los consumidores y perjudiciales si las piratean piratas informáticos. Este es un problema que solo empeorará en el futuro, porque muchas empresas subestiman o ignoran por completo la ciberseguridad. Cualquier cosa con un microchip puede ser pirateada.

aquí 7 cosas inusuales que los hackers pueden piratear.

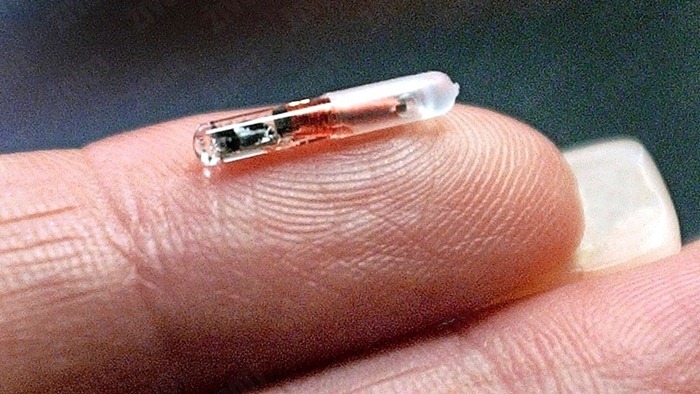

7. Implantes

Cualquier dispositivo médico en un cuerpo humano y conectado a Internet es vulnerable a los piratas informáticos. En 2011, en el evento de seguridad informática de Black Hat, el investigador Jerome Radcliffe demostró la vulnerabilidad de su bomba de insulina pirateándola. Podría aumentar o disminuir la dosis de insulina a niveles peligrosos o incluso letales, y el dispositivo no advertiría al usuario al respecto.

Cualquier dispositivo médico en un cuerpo humano y conectado a Internet es vulnerable a los piratas informáticos. En 2011, en el evento de seguridad informática de Black Hat, el investigador Jerome Radcliffe demostró la vulnerabilidad de su bomba de insulina pirateándola. Podría aumentar o disminuir la dosis de insulina a niveles peligrosos o incluso letales, y el dispositivo no advertiría al usuario al respecto.

6. Aseos

Incluso el baño no se puede escapar de los piratas informáticos. Esto se aplica a aquellos en cuyos hogares se instala una innovación de inodoro japonesa llamada Satis. Estos inodoros inteligentes son monitoreados por una aplicación para teléfonos inteligentes llamada My Satis. Utiliza un único PIN de Bluetooth para cada inodoro. ¿Cómo puede un atacante que hackeó My Satis molestar al usuario? Por ejemplo, para obligar al inodoro a enjuagar el agua constantemente, y esto es un costo adicional al pagar por medidor. Y también encienda el purificador de aire, cierre y baje la tapa del inodoro, y no apague el módulo de sonido incorporado, que "cubre" los sonidos del vaciado intestinal.

Incluso el baño no se puede escapar de los piratas informáticos. Esto se aplica a aquellos en cuyos hogares se instala una innovación de inodoro japonesa llamada Satis. Estos inodoros inteligentes son monitoreados por una aplicación para teléfonos inteligentes llamada My Satis. Utiliza un único PIN de Bluetooth para cada inodoro. ¿Cómo puede un atacante que hackeó My Satis molestar al usuario? Por ejemplo, para obligar al inodoro a enjuagar el agua constantemente, y esto es un costo adicional al pagar por medidor. Y también encienda el purificador de aire, cierre y baje la tapa del inodoro, y no apague el módulo de sonido incorporado, que "cubre" los sonidos del vaciado intestinal.

5. Sistema de notificación de emergencias

Otra cosa inusual que puede ser pirateada por piratas informáticos. En 2014, un sistema de alerta de emergencia en Montana advirtió a los espectadores que "los muertos salen de sus tumbas y atacan a los vivos". Posteriormente, el canal se disculpó con la gente del pueblo, explicando que el mensaje apareció como resultado de piratear el sistema de notificación de emergencias. Bromas similares se han producido en otros estados de Estados Unidos, y una de ellas - durante la transmisión del programa infantil "Barney and Friends". Y aunque el entretenimiento de las "plagas informáticas" no perjudicó a nadie, esto no significa que las alertas posteriores serán igualmente inofensivas.

Otra cosa inusual que puede ser pirateada por piratas informáticos. En 2014, un sistema de alerta de emergencia en Montana advirtió a los espectadores que "los muertos salen de sus tumbas y atacan a los vivos". Posteriormente, el canal se disculpó con la gente del pueblo, explicando que el mensaje apareció como resultado de piratear el sistema de notificación de emergencias. Bromas similares se han producido en otros estados de Estados Unidos, y una de ellas - durante la transmisión del programa infantil "Barney and Friends". Y aunque el entretenimiento de las "plagas informáticas" no perjudicó a nadie, esto no significa que las alertas posteriores serán igualmente inofensivas.

4. Casas "inteligentes"

En 2015, se realizó un experimento en Occidente sobre la vulnerabilidad de los dispositivos domóticos inteligentes. De los 16 dispositivos, solo uno fue difícil de ingresar.

En 2015, se realizó un experimento en Occidente sobre la vulnerabilidad de los dispositivos domóticos inteligentes. De los 16 dispositivos, solo uno fue difícil de ingresar.

3. Aeronaves

Para encontrar una laguna de los piratas informáticos en los aviones, un investigador compró piezas originales de un proveedor de equipos aeronáuticos para simular el intercambio de datos entre un avión de pasajeros y un controlador de tráfico aéreo. Demostró que seguridad de los aviones es tan débil que un dispositivo móvil con una aplicación de bricolaje puede acceder a varios sistemas de aeronaves. Los terroristas ni siquiera necesitan llevar armas a bordo del avión si pueden tomar el control de la dirección y dirigir el vehículo alado hacia el objetivo deseado.

Para encontrar una laguna de los piratas informáticos en los aviones, un investigador compró piezas originales de un proveedor de equipos aeronáuticos para simular el intercambio de datos entre un avión de pasajeros y un controlador de tráfico aéreo. Demostró que seguridad de los aviones es tan débil que un dispositivo móvil con una aplicación de bricolaje puede acceder a varios sistemas de aeronaves. Los terroristas ni siquiera necesitan llevar armas a bordo del avión si pueden tomar el control de la dirección y dirigir el vehículo alado hacia el objetivo deseado.

2. Vehículo

En 2015, los investigadores utilizaron un exploit de día cero dirigido al Jeep Cherokee para controlar el automóvil de forma inalámbrica.El conductor del jeep, un reportero que participó en el experimento, conducía por la carretera a una velocidad de 115 kilómetros por hora, cuando los autores del experimento pusieron el enfriamiento al máximo, cambiaron la estación de radio, encendieron el limpiaparabrisas y mostraron el mensaje “¡Estás condenado!” En la pantalla digital. El conductor intentó detener manualmente estos atropellos, pero fue en vano. Aunque sabía de antemano lo que iba a pasar, todavía vivió varios momentos desagradables. Los investigadores advierten que se trata sólo de "flores". Podrían detener repentinamente el automóvil, lo que provocaría un accidente.

En 2015, los investigadores utilizaron un exploit de día cero dirigido al Jeep Cherokee para controlar el automóvil de forma inalámbrica.El conductor del jeep, un reportero que participó en el experimento, conducía por la carretera a una velocidad de 115 kilómetros por hora, cuando los autores del experimento pusieron el enfriamiento al máximo, cambiaron la estación de radio, encendieron el limpiaparabrisas y mostraron el mensaje “¡Estás condenado!” En la pantalla digital. El conductor intentó detener manualmente estos atropellos, pero fue en vano. Aunque sabía de antemano lo que iba a pasar, todavía vivió varios momentos desagradables. Los investigadores advierten que se trata sólo de "flores". Podrían detener repentinamente el automóvil, lo que provocaría un accidente.

1. Computadora nueva

Una computadora nueva, no conectada a Internet, ocupa el primer lugar en las cosas de alta tecnología que son vulnerables a los ataques de los piratas informáticos. Algunas PC chinas se vendieron con un virus preinstalado para espiar a los usuarios y evitar que funcionen antivirus... La investigación de Microsoft reveló que las computadoras estaban infectadas con el malware Nitol. Se propagó a través de medios extraíbles y logró infectar millones de computadoras en China.

Una computadora nueva, no conectada a Internet, ocupa el primer lugar en las cosas de alta tecnología que son vulnerables a los ataques de los piratas informáticos. Algunas PC chinas se vendieron con un virus preinstalado para espiar a los usuarios y evitar que funcionen antivirus... La investigación de Microsoft reveló que las computadoras estaban infectadas con el malware Nitol. Se propagó a través de medios extraíbles y logró infectar millones de computadoras en China.